Una de las compañías de venta directa más importantes de México podría estar comprometida. Un hacker identificado como ZeroSevenGroup publicó recientemente en un foro clandestino que está vendiendo acceso remoto (RCE, por sus siglas en inglés) a una empresa mexicana del sector belleza y cuidado personal con ingresos estimados en 500 millones de dólares.

El anuncio fue detectado por investigadores de inteligencia en cibercrimen como Dark Web Informer y TheDeepIntel, quienes señalan que, según el hacker, el acceso incluiría privilegios de usuario, el precio es negociable y el ataque estaría dirigido a una compañía especializada en ventas directas, un modelo de negocio en el que operan empresas como Mary Kay, Oriflame, Avon o Natura.

Quién es ZeroSevenGroup: del caso Toyota a una posible red en Yemen

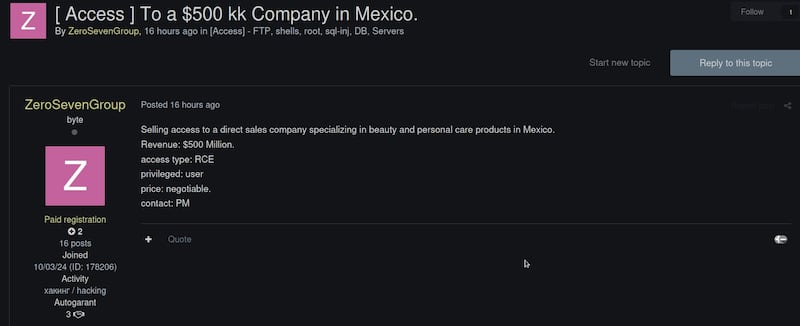

ZeroSevenGroup es un actor cibercriminal activo desde julio de 2024. Ganó notoriedad tras afirmar haber comprometido a la filial estadounidense de Toyota, de donde aseguró haber filtrado 240 GB de datos. En foros como BreachForums, Cracked.to y Leakbase, ha ofrecido accesos a redes corporativas en Estados Unidos, Japón, Israel, Brasil e Italia.

Según un informe de la firma KELA Cyber, este grupo comparte estructura, estilo y hasta origen geográfico (Yemen) con otro colectivo identificado como Belsen Group, responsable de una masiva filtración de dispositivos Fortinet en enero de 2025. Ambas agrupaciones utilizan títulos similares (“\[Access]”) y plantillas casi idénticas en sus publicaciones.

“Al parecer ZeroSevenGroup es dedicado y suele lograr sus cometidos”

— Víctor Ruiz, fundador de SILIKN y experto en ciberseguridad

El acceso: un RCE que podría tomar el control del negocio

El tipo de acceso que está a la venta es un Remote Code Execution (RCE), una de las formas más peligrosas de intrusión digital. Permite al atacante ejecutar comandos remotos dentro de los servidores o plataformas afectadas, lo que podría derivar en la exfiltración de datos, la instalación de malware (como infostealers o ransomware) y la alteración de información crítica para las operaciones comerciales.

El acceso que oferta ZeroSevenGroup tendría privilegios de usuario, lo que aún sin ser de administrador, podría ser suficiente para escalar permisos, extraer credenciales y provocar un daño masivo en la infraestructura digital de la empresa.

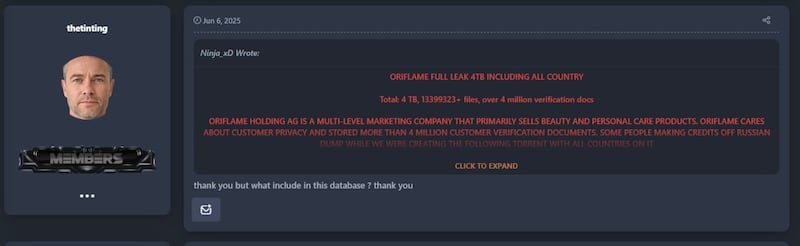

Oriflame: la principal sospechosa por su historial de filtraciones

Aunque el hacker no ha revelado el nombre de la empresa afectada, los expertos han reducido las posibilidades a un grupo muy específico de corporaciones que encajan con el perfil. De ellas, la que más llama la atención es Oriflame Cosmetics.

Desde 2021 circula en foros clandestinos una base de datos atribuida a Oriflame que contiene más de 4 millones de documentos de verificación de clientes y un volumen total de 4 terabytes, incluyendo escaneos de identificaciones de usuarias de países como Georgia, Kazajistán, Rusia, Reino Unido, China y posiblemente México. La base ha sido compartida por torrents, descargada miles de veces y sigue activa hasta 2025.

Esto sugiere que Oriflame podría tener vulnerabilidades persistentes no corregidas, y que el nuevo acceso en venta podría estar relacionado con vectores ya explotados en el pasado.

“No podría garantizar al 100% que se trata de Oriflame, pero es la que ha tenido vulneraciones recientes y al parecer la base de datos filtrada incluye a varios países”

— Víctor Ruiz, fundador de SILIKN y experto en ciberseguridad

Lo que dice el experto: “el riesgo va más allá de una empresa”

Para el especialista en ciberseguridad Víctor Ruiz, fundador de SILIKN, el problema es estructural: muchas empresas de venta directa operan plataformas digitales donde consultoras y vendedoras acceden a catálogos, comisiones, redes de asociadas y recursos clave para su trabajo diario.

“Una brecha en estas plataformas podría permitir a los atacantes manipular registros de comisiones, bloquear pagos, eliminar datos o incluso paralizar por completo la operación comercial sin que nadie lo note a tiempo”, explica Ruiz.

Recomendaciones urgentes para empresas del sector belleza

Ruiz advierte que, independientemente de cuál haya sido la empresa afectada, el incidente debe servir como llamado urgente para que todas las compañías del sector refuercen sus sistemas. Las medidas clave incluyen:

- Activar autenticación multifactor (2FA) en todas las cuentas.

- Aplicar parches de seguridad y mantener actualizados los sistemas.

- Realizar auditorías periódicas de vulnerabilidad.

- Capacitar a consultoras en buenas prácticas digitales.

- Contar con sistemas de respaldo y monitoreo en tiempo real.